سامانه های تشخیص نفوذ ( Intrusion Detection System ) وظیفهٔ شناسایی و تشخیص هر گونه استفادهٔ غیرمجاز به سیستم، سوء استفاده یا آسیب رسانی توسط هر دو دستهٔ کاربران داخلی و خارجی را بر عهده دارند. تشخیص و جلوگیری از نفوذ امروزه به عنوان یکی از مکانیزم های اصلی در برآوردن امنیت شبکه ها و سیستم های رایانه ای مطرح است و عموماً در کنار دیواره های آتش و به صورت مکمل امنیتی برای آن ها مورد استفاده قرار می گیرند.

سامانه های تشخیص نفوذ به صورت سامانه های نرم افزاری و سخت افزاری ایجاد شده و هر کدام مزایا و معایب خاص خود را دارند. سرعت و دقت از مزایای سیستم های سخت افزاری است و عدم شکست امنیتی آن ها توسط نفوذگران، قابلیت دیگر این گونه سیستم ها می باشد. اما استفادهٔ آسان از نرم افزار، قابلیت سازگاری در شرایط نرم افزاری و تفاوت سیستم های عامل مختلف، عمومیت بیشتری را به سامانه های نرم افزاری می دهد و عموماً این گونه سیستم ها انتخاب مناسب تری هستند. به طور کلی سه عملکرد اصلی IDS عبارت است از: نظارت و ارزیابی، کشف و واکنش. بر همین اساس هر IDS را می توان بر اساس روش های تشخیص نفوذ، معماری و انواع پاسخ به نفوذ دسته بندی کرد. قسمت دیگری نیز به نام IPS وجود درد که داخل هسته آن می توان IDSرا یافت. درواقع IDS تنها ورود افراد غیرقانونی به شبکه را شناسایی می کنند اما IPSها جلوی ورودهای غیرقانونی به شبکه را می گیرند.

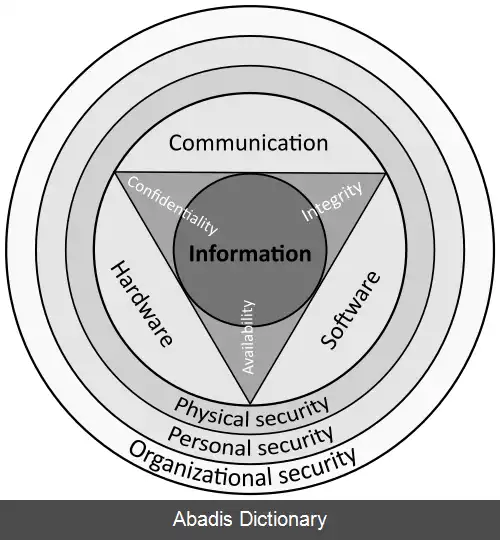

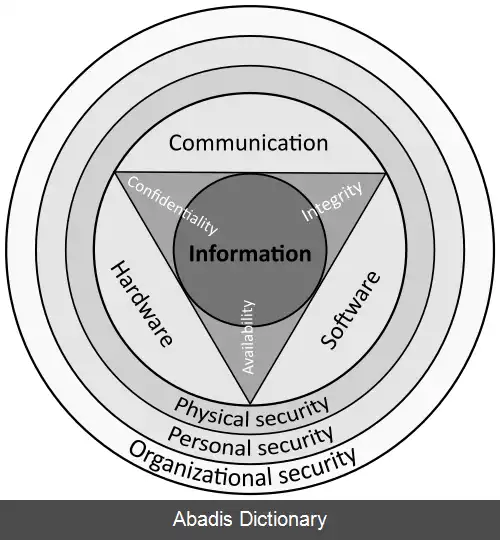

نفوذ به مجموعهٔ اقدامات غیرقانونی که صحت و محرمانگی یا دسترسی به یک منبع را به خطر می اندازند گفته می شود. نفوذها می توانند به دو دستهٔ داخلی و خارجی تقسیم شوند. نفوذهای خارجی به آن دسته نفوذهایی گفته می شود که توسط افراد مجاز یا غیرمجاز از خارج شبکه به درون شبکهٔ داخلی صورت می گیرد و نفوذهای داخلی توسط افراد مجاز در سیستم و شبکهٔ داخلی، از درون خود شبکه انجام می پذیرد. نفوذگرها عموماً از عیوب نرم افزاری، شکستن کلمات رمز، شنود میزان تردد در شبکه و نقاط ضعف طراحی در شبکه، سرویس ها یا کامپیوترهای شبکه برای نفوذ به سیستم ها و شبکه های رایانه ای بهره می برند.

به منظور مقابله با نفوذگران به سیستم ها و شبکه های رایانه ای، روش های متعددی تحت عنوان روش های تشخیص نفوذ ایجاد گردیده است که عمل نظارت بر وقایع اتفاق افتاده در یک سیستم یا شبکهٔ رایانه ای را بر عهده دارد. روش های تشخیص مورد استفاده در سامانه های تشخیص نفوذ به دو دسته تقسیم می شوند:

این نوشته برگرفته از سایت ویکی پدیا می باشد، اگر نادرست یا توهین آمیز است، لطفا گزارش دهید: گزارش تخلفسامانه های تشخیص نفوذ به صورت سامانه های نرم افزاری و سخت افزاری ایجاد شده و هر کدام مزایا و معایب خاص خود را دارند. سرعت و دقت از مزایای سیستم های سخت افزاری است و عدم شکست امنیتی آن ها توسط نفوذگران، قابلیت دیگر این گونه سیستم ها می باشد. اما استفادهٔ آسان از نرم افزار، قابلیت سازگاری در شرایط نرم افزاری و تفاوت سیستم های عامل مختلف، عمومیت بیشتری را به سامانه های نرم افزاری می دهد و عموماً این گونه سیستم ها انتخاب مناسب تری هستند. به طور کلی سه عملکرد اصلی IDS عبارت است از: نظارت و ارزیابی، کشف و واکنش. بر همین اساس هر IDS را می توان بر اساس روش های تشخیص نفوذ، معماری و انواع پاسخ به نفوذ دسته بندی کرد. قسمت دیگری نیز به نام IPS وجود درد که داخل هسته آن می توان IDSرا یافت. درواقع IDS تنها ورود افراد غیرقانونی به شبکه را شناسایی می کنند اما IPSها جلوی ورودهای غیرقانونی به شبکه را می گیرند.

نفوذ به مجموعهٔ اقدامات غیرقانونی که صحت و محرمانگی یا دسترسی به یک منبع را به خطر می اندازند گفته می شود. نفوذها می توانند به دو دستهٔ داخلی و خارجی تقسیم شوند. نفوذهای خارجی به آن دسته نفوذهایی گفته می شود که توسط افراد مجاز یا غیرمجاز از خارج شبکه به درون شبکهٔ داخلی صورت می گیرد و نفوذهای داخلی توسط افراد مجاز در سیستم و شبکهٔ داخلی، از درون خود شبکه انجام می پذیرد. نفوذگرها عموماً از عیوب نرم افزاری، شکستن کلمات رمز، شنود میزان تردد در شبکه و نقاط ضعف طراحی در شبکه، سرویس ها یا کامپیوترهای شبکه برای نفوذ به سیستم ها و شبکه های رایانه ای بهره می برند.

به منظور مقابله با نفوذگران به سیستم ها و شبکه های رایانه ای، روش های متعددی تحت عنوان روش های تشخیص نفوذ ایجاد گردیده است که عمل نظارت بر وقایع اتفاق افتاده در یک سیستم یا شبکهٔ رایانه ای را بر عهده دارد. روش های تشخیص مورد استفاده در سامانه های تشخیص نفوذ به دو دسته تقسیم می شوند:

wiki: سامانه تشخیص نفوذ